robertdebock.cve_2021_44228

Rôle Ansible cve_2021_44228

CE RÔLE A ÉTÉ ARCHIVÉ EN DÉCEMBRE 2023.

Vérifiez et signalez le cve_2021_44228 (log4shell) sur votre système.

| GitHub | GitLab | Téléchargements | Version |

|---|---|---|---|

|

|

Exemple de Playbook

Cet exemple est tiré de molecule/default/converge.yml et est testé à chaque poussée, demande de tirage et publication.

---

- name: Converger

hosts: all

become: yes

gather_facts: yes

roles:

- role: robertdebock.cve_2021_44228

La machine doit être préparée. Dans CI, cela se fait en utilisant molecule/default/prepare.yml :

---

- name: Préparer

hosts: all

become: yes

gather_facts: no

roles:

- role: robertdebock.bootstrap

# Le rôle est préparé pour installer des logiciels supplémentaires et également désinstaller lorsque

# le rôle est achevé. Ce n'est pas idempotent, donc dans ce playbook, les

# logiciels requis sont déjà installés.

vars_files:

- ../../vars/main.yml

post_tasks:

- name: Installer les logiciels requis

ansible.builtin.package:

name: ["{{ cve_2021_44228_ps_package }}", unzip]

Voir aussi une explication complète et un exemple sur la façon d'utiliser ces rôles.

Variables du rôle

Les valeurs par défaut des variables sont définies dans defaults/main.yml :

---

# fichier de valeurs par défaut pour cve_2021_44228

# Vous pouvez désactiver certaines vérifications avec ces variables.

# Vérifier les processus suspects.

cve_2021_44228_check_processes: yes

# Vérifier les paquets suspects.

cve_2021_44228_check_packages: yes

# Cette vérification utilise `find`, ce qui peut utiliser intensivement le disque.

# Vérifier les fichiers suspects.

cve_2021_44228_check_files: yes

# Cette vérification utilise `find`, ce qui peut utiliser intensivement le disque.

# Vérifier les jar suspects.

cve_2021_44228_check_archives: yes

# Ajoutez vos propres chemins si vous le souhaitez. Plus vous ajoutez de chemins, plus

# le disque sera utilisé, mais ne pas avoir suffisamment de chemins représente un risque de

# ne pas trouver des fichiers vulnérables.

# Chemins pour trouver des fichiers et des jar.

cve_2021_44228_paths_to_check:

- /var

- /etc

- /usr

- /opt

- /lib64

# Les types d'archives à analyser.

cve_2021_44228_archive_patterns:

- "*.jar"

- "*.war"

- "*.ear"

- "*.aar"

Exigences

- Paquets pip listés dans requirements.txt.

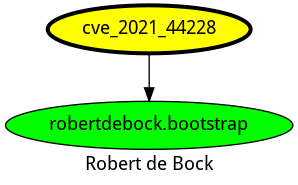

État des rôles utilisés

Les rôles suivants sont utilisés pour préparer un système. Vous pouvez préparer votre système d'une autre manière.

| Exigence | GitHub | GitLab |

|---|---|---|

| robertdebock.bootstrap |

Contexte

Ce rôle fait partie de nombreux rôles compatibles. Consultez la documentation de ces rôles pour plus d'informations.

Voici un aperçu des rôles liés :

Compatibilité

Ce rôle a été testé sur ces images de conteneurs:

| conteneur | tags |

|---|---|

| Alpine | tous |

| Amazon | tous |

| Debian | tous |

| EL | tous |

| Fedora | tous |

| opensuse | tous |

| Ubuntu | focal, bionic |

La version minimale d'Ansible requise est 2.12 ; des tests ont été effectués sur :

- La version précédente.

- La version actuelle.

- La version de développement.

Si vous trouvez des problèmes, veuillez les signaler sur GitHub.

Licence

Informations sur l'auteur

Veuillez envisager de me soutenir.

Check and report for cve_2021_44228 (log4shell) on your system.

ansible-galaxy install robertdebock.cve_2021_44228