buluma.ca

Ansible роль ca

Установите и настройте центр сертификации на вашей системе.

| GitHub | Версия | Проблемы | Запросы на изменение | Загрузки |

|---|---|---|---|---|

|

|

|

|

Пример Playbook

Этот пример взят из molecule/default/converge.yml и тестируется при каждом запуске, запросе на изменение и релизе.

---

- имя: Собрать

хосты: все

использовать: true

сбор_фактов: true

роли:

- роль: buluma.ca

Машина должна быть подготовлена. В CI это выполняется с помощью molecule/default/prepare.yml:

---

- имя: Подготовить

хосты: все

использовать: true

сбор_фактов: false

роли:

- роль: buluma.bootstrap

- роль: buluma.buildtools

- роль: buluma.epel

- роль: buluma.python_pip

- роль: buluma.openssl

openssl_items:

- имя: apache-httpd

общее_имя: "{{ ansible_fqdn }}"

- роль: buluma.httpd

Смотрите также полное объяснение и пример о том, как использовать эти роли.

Переменные роли

По умолчанию значения переменных установлены в defaults/main.yml:

---

# файл по умолчанию для ca

# установите ca_init: 'yes' для создания CA

ca_init: true

# ca_own_root: 'yes', если вы хотите иметь свой собственный корневой CA.

# если нет, установите ca_certificate_path вручную

ca_own_root: true

# Пароль для ключа CA.

ca_passphrase: SuP3rS3cr3T

# Общее имя для CA.

ca_common_name: example.com

# Другие данные для CA.

ca_country_name: KE

ca_email_address: [email protected]

ca_organization_name: Very little

ca_organizational_unit_name: Even less

ca_state_or_province_name: Нairobi

ca_locality_name: Нairobi

# Есть два формата для запроса ключа и сертификата:

# 1. С деталями: (включает `name:`)

# ca_requests:

# - name: certificate1.example.com

# passphrase: S3creT

#

# 2. Без деталей: (не включает `name:`)

# ca_requests:

# - "{{ ansible_fqdn }}"

# Вы также можете комбинировать эти форматы:

# ca_requests:

# - name: certificate1.example.com

# passphrase: S3creT

# - "{{ ansible_fqdn }}"

# Куда публиковать сертификаты, обычно место для веб-сервера.

# Если не указано, сертификаты не будут опубликованы.

# {{ httpd_data_directory }} унаследовано от роли buluma.httpd.

ca_publication_location: "{{ httpd_data_directory | default('/tmp') }}/pub"

# Где должны храниться сертификаты? По умолчанию используются предпочтительные

# расположения дистрибуции (см. `vars/main.yml`, под `_ca_openssl_path`.

# Если вам нужен сертификат CA в другом месте, просто используйте что-то вроде этого:

# ca_openssl_path: /my/preferred/path

ca_openssl_path: "{{ _ca_openssl_path[ansible_os_family] | default(_ca_openssl_path['default']) }}"

Требования

- pip пакеты, указанные в requirements.txt.

Состояние используемых ролей

Следующие роли используются для подготовки системы. Вы можете подготовить свою систему по-другому.

| Требование | GitHub | Версия |

|---|---|---|

| buluma.bootstrap |  |

|

| buluma.buildtools |  |

|

| buluma.epel |  |

|

| buluma.httpd |  |

|

| buluma.openssl |  |

|

| buluma.python_pip |  |

Контекст

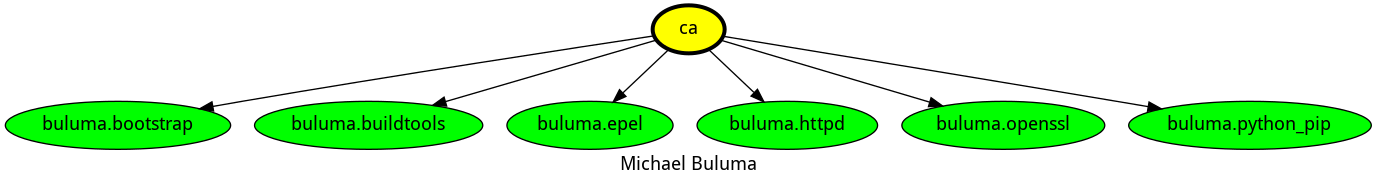

Эта роль является частью многих совместимых ролей. Ознакомьтесь с документацией этих ролей для получения дополнительной информации.

Вот обзор связанных ролей:

Совместимость

Эта роль была протестирована на следующих образах контейнеров:

| контейнер | теги |

|---|---|

| EL | 9 |

| Debian | все |

| Fedora | 38, 39, 40 |

| opensuse | все |

| Ubuntu | jammy, noble |

Минимальная версия Ansible, требуемая для работы, — 2.12, тесты были выполнены на:

- предыдущей версии.

- текущей версии.

- версии разработки.

Если вы обнаружили проблемы, пожалуйста, регистрируйте их на GitHub

История изменений

Лицензия

Информация об авторе

Install and configure a certificate authority on your system.

ansible-galaxy install buluma.ca